Praktische Demonstration erheblicher Sicherheitsprobleme bei Schweizer SuisseID und deutschem elektronischen Personalausweis

Archivmeldung vom 22.09.2010

Bitte beachten Sie, dass die Meldung den Stand der Dinge zum Zeitpunkt ihrer Veröffentlichung am 22.09.2010 wiedergibt. Eventuelle in der Zwischenzeit veränderte Sachverhalte bleiben daher unberücksichtigt.

Freigeschaltet durch Thorsten SchmittDer Chaos Computer Club (CCC) hat in Zusammenarbeit mit Schweizer Sicherheitsexperten erhebliche Schwachstellen im neuen elektronischen Personalausweis und der in der Schweiz bereits im Einsatz befindlichen SuisseID praktisch demonstriert. Interessierte Tüftler, aber auch Kriminelle können beide Identitätsnachweise mit einfachen Mitteln ferngesteuert benutzen.

Nachdem der Chaos Computer Club schon seit Jahren auf Risiken bei biometrischen Ausweisdokumenten hingewiesen hat, wurden nun Sicherheitsprobleme in der Praxis demonstriert. Die Sicherheitsexperten Max Moser und Thorsten Schröder konnten zeigen, daß sich schon mit einfacher, für jedermann problemlos im Netz erhältlicher Software sowohl die SuisseID als auch der elektronische Personalausweis (ePA) ferngesteuert benutzen lassen. Die dafür ausgenutzten Sicherheitslücken werden bereits heute hunderttausendfach von Kriminellen benutzt, um etwa Kontendaten zu erlangen.

"Es geht hier nicht um theoretische Schwachstellen, es geht um praxisrelevantes systemisches Versagen", kommentiert CCC-Sprecher Dirk Engling. "Gerade die Sicherheit gegen Alltagsrisiken, wie Schadsoftware auf dem heimischen PC, muß bei so massenhaft eingesetzten Systemen wie der SuisseID und dem ePA im Vordergrund stehen."

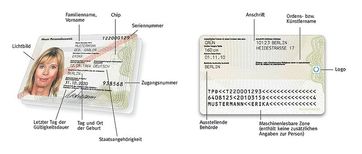

Der neue elektronische biometrische Ausweis soll am 1. November 2010 in Deutschland eingeführt werden. Er hat eine kontaktlose Schnittstelle mit einem wiederbeschreibbaren Chip, auf dem biometrische Informationen und elektronische Identitätsdaten gespeichert sind. In der Schweiz ist ein elektronischer Identitätsnachweis, basierend auf einer herkömmlichen Smartcard, bereits im Umlauf: die SuisseID. Zwischen der SuisseID und dem deutschen elektronischen Ausweis (ePA) gibt es Parallelen, die beide für Manipulationen verwundbar machen. Diese technischen Angriffe sind teilweise simpel genug, um von gemeinen Online-Kriminellen problemlos beherrscht zu werden.

"Das bisher hohe Niveau bei der Fälschungssicherheit des deutschen Personalausweises wird durch die übereilte Einführung eines sowohl konzeptionell schwachen als auch technisch fragwürdigen Großprojekts ohne Not unterminiert. Mit dem ePA ist der Diebstahl des zukünftig wichtigsten Dokuments eines jeden Bürgers vom Kinderzimmer-Computer aus möglich", sagt CCC-Sprecher Dirk Engling.

Die Angriffsflächen, die sich durch die Einführung und Verwendung der digitalen Identitäten bieten, sind weitaus umfangreicher als bislang öffentlich thematisiert. "Wir wollen vor allem darauf hinwirken, daß die zum Teil absurde Augenwischerei der Verantwortlichen bezüglich der realen Risiken für den Benutzer ein Ende findet", sagt Sicherheitsforscher Thorsten Schröder.

Bei beiden Produkten handelt sich um Smartcard-Lösungen, welche zur elektronischen Identifikation des legitimen Eigentümers eingesetzt werden sollen. Die SuisseID besitzt ein zweites Zertifikat, welches zusätzlich zur rechtlich verbindlichen Signatur eingesetzt wird. Diese Funktion ist beim deutschen elektronischen Personalausweis noch optional. Beim digitalen Signieren mit der SuisseID gelang es den Angreifern, mit einer fremden Identität eine rechtsgültige Unterschrift abzugeben. Auch der elektronische Ausweis hat vergleichbare Schwächen.

Die elektronische Unterschrift hat für den unbedarften Nutzer weitere Schwachpunkte. So kann nicht davon ausgegangen werden, daß ein Dokument innerhalb unterschiedlicher Signierapplikationen identisch aussieht. Es gibt weder klare Richtlinien noch Empfehlungen. So war es möglich, innerhalb des Programms "SwissSigner" eine PDF-Datei mit aktiven JavaScript-Inhalten zu signieren, ohne daß die Applikation selber dieses Dokument korrekt darstellen kann. Innerhalb einer anderen Applikation, beispielsweise dem weitverbreiteten Acrobat Reader der Firma Adobe, sieht das Dokument anders aus. Unter gewissen Bedingungen wird gar die rechtsgültige Unterschrift weiter als qualifiziert und intakt dargestellt.

"Es ist grundsätzlich eine schlechte Idee, komplexe Dokumentenformate wie PDF für solche Signaturen zu verwenden", sagte Thorsten Schröder. Der Schweizer Sicherheitsexperte Max Moser kommentierte die Qualität der jetzigen Applikationen zur rechtsgültigen Unterschrift so: "Wozu brauche ich eine rechtsverbindliche Signatur, wenn ich nicht einmal sicher sein kann, daß das, was ich vermute zu unterschreiben, auch tatsächlich dem dargestellten Inhalt entspricht?" Hinzu kommt, daß der Benutzer vollumfänglich dafür haftbar gemacht werden kann, da die Unterschrift ja rechtsgültig ist.

Die Hintergründe

Daß viele aktuelle Computer nicht jederzeit allein unter der Kontrolle ihrer Besitzer stehen, ist leider traurige Realität. Beim Online-Banking ist dies live und in Farbe zu beobachten: Mit dem finanziellen Wert der digitalen Geheimnisse steigt die kriminelle Energie, unerlaubten Zugriff zu erlangen. Ohne Berücksichtigung dieser realen Risiken kann der ePA schon bei der Einführung leicht zu einem weiteren sicherheitstechnisch vermasselten staatlichen Großprojekt werden.

Verwendet der Ausweisbenutzer eines der billigen Lesegeräte, ist er gezwungen, seine geheime PIN über die Tastatur seines Rechners einzugeben. Lauscht nun eine versteckte Software-Komponente wie etwa ein sogenannter "Trojaner" auf dem Rechner diese Tastatureingaben mit, ist die PIN nicht mehr als vertraulich zu betrachten. Auch Taschenspielertricks, wie etwa mit der Maus anzuklickende virtuelle Tastaturen, bieten keinen ernstzunehmendem Schutz bei einem kompromittierten Computer. Mit dem Wissen um die PIN kann ein Angreifer nun den Ausweis nach Belieben benutzen, solange dieser auf einem Lesegerät liegt. Versteckt im Hintergrund kann er sich so online als Besitzer des Ausweise ausgeben, ohne dabei auf die übertragenden Daten Zugriff zu nehmen. Problemlos kann der Angreifer sogar die "geheime" PIN des Ausweises ändern.

Das Bundesinnenministerium hat im Rahmen des Großprojektes die einfachen Basis-Lesegeräte erworben, die per Schadsoftware abgeschnüffelt werden können. Eine Million dieser Geräte sollen in einem "Starterkit" an Ausweisbesitzer vergeben werden. Den Betroffenen wird damit eine potentielle Sicherheitslücke untergejubelt. Auch sozial schwache "Kunden" des ePA sind besonders betroffen. Diese werden sich die sicherere Variante der Lesegeräte nur schwerlich leisten können und werden zudem über die potentiellen Risiken gar nicht aufgeklärt.

Doch selbst der Einsatz von teureren Lesegeräten mit eigener PIN-Tastatur bietet nur begenzten Schutz. Denn der aus dem Online-Banking bekannte Angriff "Man-In-The-Browser" benötigt keine PIN. Hierbei wird der Inhalt von Transaktionen modifiziert, ohne daß der Benutzer dies bemerkt. Deshalb tendieren die meisten Online-Banking-Applikationen zur Endbegünstigtenverifikation bzw. Transaktionssignierung, bei der nicht ausschließlich die Identität des Kunden, sondern auch der Inhalt der Transaktion validiert und bestätigt wird. Obwohl die meisten Banken diese Probleme erkannt haben und durch den Einsatz eines sicheren Zweitkanals den Schwachstellen entgegenwirken, scheinen all diese Erfahrungen an den Designern des ePA vorbeigegangen zu sein.

Auch wenn die Marketing-Abteilungen der profitierenden Unternehmen sowohl in der Schweiz als auch in Deutschland unisono die Sicherheit der Identitätskarten betonen, so beweisen die nun gezeigten Angriffe, daß man nicht einmal im physikalischen Besitz der SuisseID oder des elektronischen Personalausweises sein muß, um Schindluder zu treiben. Die offensichtlich falschen Vertrauensbilder sollten nicht noch von Ministern weiterverbreitet werden.

"Die an der Einführung und am Betrieb der Systeme beteiligten Unternehmen und staatlichen Stellen können nicht oft genug an ihre Pflicht zur wahrheitsgemäßen Aufklärung erinnert werden", sagt Thorsten Schröder. "Wenn schon alle Verantwortlichen behaupten, es ginge gar nicht darum, ein hundertprozentig sicheres System zu schaffen, dann ist es auch ihre verdammte Pflicht, die Bürger im Vorfeld zu informieren und zu sensibilisieren. Die bestehenden Gefahren dürfen nicht hinter Marketing-Geschwätz verschwinden und verschwiegen werden. Zu behaupten, man müsse für einen Mißbrauch im physikalischen Besitz der Smartcard sein, grenzt an Fahrlässigkeit."

Ausblick

In der Schweiz kann man bereits erleben, was in Deutschland bisher nur geplant ist: Mit der SuisseID werden tatsächlich schon digital rechtsverbindliche Signaturen vergeben und Behördengänge erledigt.

Die bei der SuisseID benutzten Smartcards basieren auf dem Chip SLE66CX322P von Infineon, ein Smartcard-Chip der neueren Generation. Obwohl der Chip derzeit als noch ausreichend sicher für diesen Anwendungszweck gilt, kann auch er mit entsprechenden technischen Mitteln angegriffen werden. So hat Christopher Tarnovski auf der Blackhat 2010 gezeigt, wie die Sicherheitsmaßnahmen ausgehebelt werden können. Dies führt dazu, daß die Inhalte extrahiert und Identitäten geklont werden könnten.

Selbst ein Beheben der aktuellen Lücken durch Einsatz von besseren Lesegeräten mit eigener PIN-Tastatur bietet also keine langfristige Sicherheitsgarantie. "Von einer Nutzung der SuisseID zur rechtsgültigen Signierung muß in Anbetracht der mangelhaften Applikationen und komplexen Problemstellungen dringend abgeraten werden", empfiehlt Sicherheitsexperte Max Moser.

Der CCC weist alle zukünftigen Ausweisbesitzer darauf hin, daß nur höherwertige Lesegeräte – mindestens der Klasse 2 – verwendet werden sollten, um wenigstens einen Schutz vor den simplen Angriffen mittels leicht verfügbarer Spionagesoftware zu erreichen. Sie unterscheiden sich von den Billiggeräten durch ein eingebautes Pinpad. Dadurch muß die PIN nicht mehr am PC eingegeben werden, wo sie von der Schadsoftware abgefangen werden kann.

Das Ministerium und seine nachgeordneten Behörden sehen das ePA-Projekt naturgemäß anders: "Der Spagat zwischen Datenschutz und Bedienungskomfort ist gelungen", schreibt das Bundesamt für Sicherheit in der Informationstechnik (BSI) über den elektronischen Personalausweis in seinem aktuellen Jahresbericht.

"Was die da rauchen, hätten wir auch gern mal", kommentierte CCC-Sprecher Engling.

Meldebehörden unzureichend vorbereitet

Bei den Meldebehörden, die den elektronischen Personalausweis ab 1. November an den Mann bringen sollen, sind die Vorbereitungen längst noch nicht abgeschlossen. Fest steht jedoch bereits, daß die Ausgabe an den Bürger mindestens doppelt solange dauern wird wie beim alten Personalausweis. Die Bürgeranfragen häufen sich unterdessen und können nicht ausreichend beantwortet werden. Auch die Schulungsmaßnahmen stehen noch am Anfang. Selbst die Hardware wurde erst kürzlich an die Meldestellen verschickt.

Die IT-Dienstleister sind ebenfalls unzufrieden. Die in den Meldebehörden benötigte Software liegt noch immer nicht vor. Daher ist die eigentlich für Mitte August angesetzte Testphase bloße Augenwischerei. Ob die Umstellung auf den elektronischen Personalausweis rechtzeitig erfolgen kann, steht einen Monat vor dem Stichtag noch immer in den Sternen.

Übrigens, wer sich die horrenden Personalausweisgebühren sparen will: Vor Ende Oktober noch einen alten Ausweis beantragen hilft auch, die erkennungsdienstliche Behandlung zu umgehen. Die Abgabe der biometrischen Fingerabdrücke ist ab November zwar freiwillig, die des biometrischen Frontalfotos allerdings nicht. Wer den Termin verpaßt, hat nur noch die Chance, den Chip im Ausweis zu deaktivieren. Das bleibt folgenlos, denn rechtlich und faktisch ist das Ausweisdokument auch ohne funktionierenden Chip vollwertig gültig.

Quelle: Chaos Computer Club (CCC)